FBI niegotowe do walki z cyberprzestępcami?

28 kwietnia 2011, 16:59Z audytu Departamentu Sprawiedliwości wynika, że FBI brakuje umiejętności by skutecznie walczyć z cyberprzestępcami zagrażającymi bezpieczeństwu narodowemu. W ramach audytu sprawdzono 10 z 56 biur regionalnych FBI oraz przeprowadzono rozmowy z 36 agentami.

Gwałtowny spadek liczby dziur w MS Office

21 kwietnia 2011, 11:51Niezależnie od siebie dwaj badacze, Will Dorman z Carnegie Mellon University oraz Dan Kaminsky, przeprowadzili testy porównujące liczbę dziur w pakietach MS Office oraz Open Office. Ich prace wykazały, że w ciągu ostatnich lat liczba luk w obu pakietach spadła, jednak w przypadku produktu Microsoftu spadek był tak olbrzymi, iż znajduje się w nim mniej dziur niż w Open Office.

Microsoft będzie informował innych o błędach

20 kwietnia 2011, 16:59Microsoft postanowił bardziej zaangażować się w zwiększanie bezpieczeństwa rynku IT. Pracownikom koncernu polecono, by zgłaszali błędy znalezione w oprogramowaniu firm trzecich. Informacje takie mają trafiać do zespołu Microsoft Vulnerability Research, a stamtąd będą przekazywane producentom wadliwego oprogramowania.

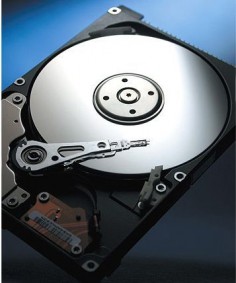

Seagate przejmie część Samsunga

20 kwietnia 2011, 11:25Wkrótce na rynku konsumenckim może pozostać tylko trzech producentów dysków twardych. Seagate ogłosił właśnie, że ma zamiar kupić od Samsunga wydział zajmujący się produkcją HDD. Koreańska firma od pewnego już czasu poszukiwała kupca.

Sąd Najwyższy rozstrzygnie spór Microsoftu z i4i

18 kwietnia 2011, 12:36Za kilka godzin amerykański Sąd Najwyższy rozpocznie posiedzenie, którego wynik będzie miał olbrzymie znaczenie dla amerykańskiego systemu patentowego. Posiedzenie będzie bowiem dotyczyło sporu Microsoftu z kanadyjską firmą i4i.

Klaustrofobia a postrzeganie przestrzeni osobistej

12 kwietnia 2011, 12:39W piśmie Cognition ukaże się artykuł omawiający pierwsze badania dotyczące mechanizmu percepcji lęków związanych z klaustrofobią. Ich autorzy dowodzą, że osoby definiujące swoją przestrzeń osobistą zbyt szeroko, są bardziej podatne na wystąpienie klaustrofobii.

Sony porozumiało się z hakerem

12 kwietnia 2011, 08:58George „GeoHot" Hotz i Sony zawarli porozumienie, na mocy którego koncern odstąpił od oskarżeń skierowanych przeciwko hakerowi. Hotz zdobył rozgłos, gdy przełamał zabezpieczenia iPhone'a. Ostatnio został pozwany przez Sony, gdyż złamał konsolę PlayStation 3.

Będą kolejne skargi na Google'a

9 kwietnia 2011, 12:32Komisja Europejska spodziewa się kolejnych skarg antymonopolowych składanych przeciwko Google'owi. Zdaniem Joaquina Almunii, pozew Microsoftu nie był ostatnim.

Były oskarżyciel Microsoftu popiera argumenty przeciwko Google'owi

1 kwietnia 2011, 12:21Samuel Miller, człowiek, który oskarżał Microsoft w pierwszym rządowym procesie antymonopolowym, teraz popiera zarzuty koncernu z Redmond wysuwane pod adresem Google'a. Miller był główny prokuratorem w sprawie Stany Zjednoczone przeciwko Microsoftowi, którą Departament Sprawiedliwości rozpoczął w pierwszej połowie lat 90. ubiegłego wieku.

Google pod nadzorem przez 20 lat

1 kwietnia 2011, 10:52Google przez najbliższe 20 lat będzie znajdowało się pod szczególnym nadzorem Federalnej Komisji Handlu (FTC). Można zatem zdecydowanie stwierdzić, że koncern zastąpił Microsoft w roli ulubionego celu urzędników walczących z monopolizacją rynku.